| 📌 | Définition : Avalanche était une infrastructure criminelle de type botnet, utilisée pour piloter des machines compromises à grande échelle. |

| 🧠 | Fonctionnement : des ordinateurs infectés recevaient des ordres via une chaîne de commande et contrôle, puis relayaient spam, phishing et autres malwares. |

| 🛡️ | Opération Europol : le démantèlement a visé les domaines, serveurs et relais du réseau, avec une coordination internationale serrée. |

| ⚠️ | Impact réel : casser l’infrastructure ne nettoie pas automatiquement les machines infectées. Le risque persiste chez les victimes non remédiées. |

| 🔍 | Signe d’alerte : lenteurs, trafic réseau anormal, envois suspects ou comportements parasites peuvent trahir une infection. |

| ✅ | Réflexe utile : mises à jour, scans de sécurité, segmentation réseau et surveillance restent les meilleures protections contre une attaque par botnet. |

Botnet Avalanche démantelé par Europol : comprendre l’opération, son fonctionnement et ses impacts

Le botnet Avalanche a longtemps servi de colonne vertébrale à une partie de la cybercriminalité industrielle : spam, phishing, diffusion de malwares, relais de trafic et parfois prise de contrôle durable de machines infectées. Quand Europol et ses partenaires ont finalement démantelé son infrastructure, ce n’était pas juste une saisie spectaculaire. C’était une tentative de casser la chaîne de commandement, de couper les revenus et de ralentir une machine très rentable pour les attaquants.

La vraie question, au fond, est simple : ça change quoi ? Beaucoup plus qu’un article racoleur ne le suggère, mais pas autant qu’un communiqué triomphal ne le laisse croire. Un botnet peut perdre ses serveurs, ses domaines et ses points de contrôle sans que toutes les machines infectées disparaissent. Et c’est là que le sujet devient intéressant pour les équipes cyber comme pour les particuliers.

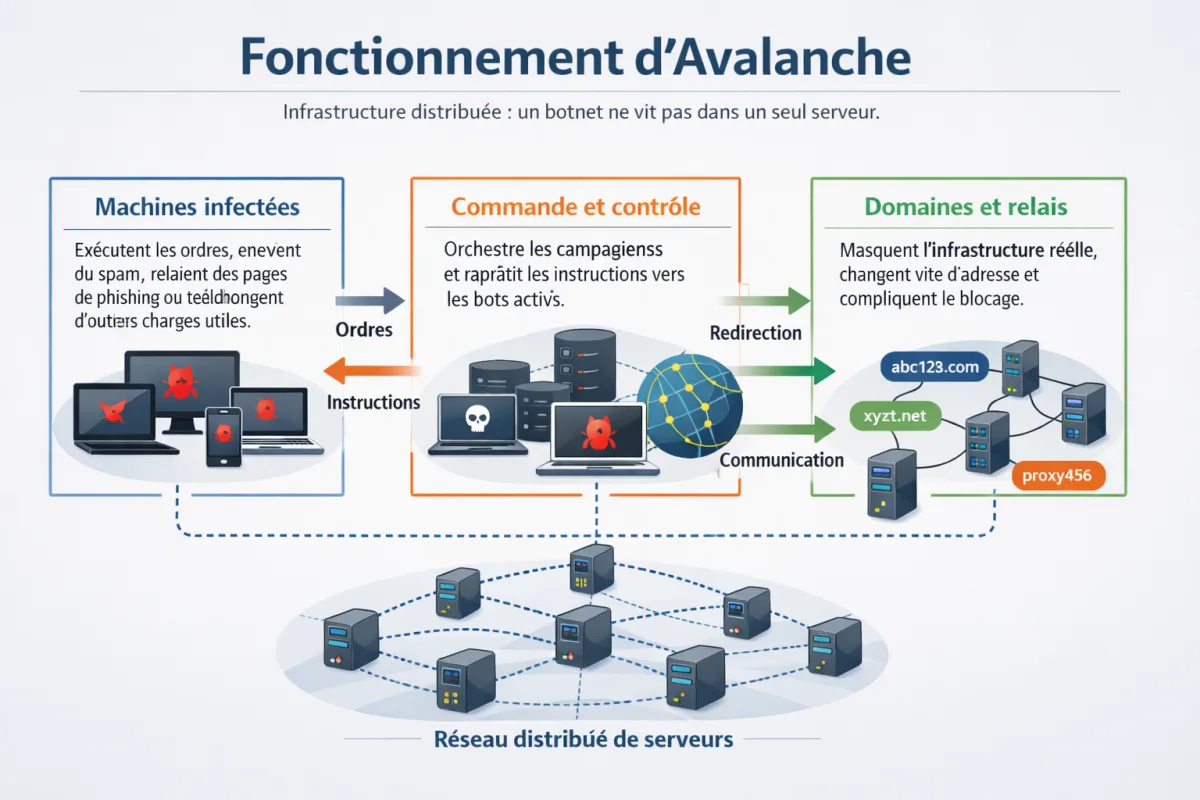

Un botnet ne “vit” pas dans un seul serveur. Il tient par une infrastructure distribuée, des domaines relais et des machines déjà compromises.

Qu’est-ce que le botnet Avalanche ?

Un botnet est un réseau de machines compromises à distance. Dans le cas d’Avalanche, ces machines servaient de relais pour lancer des campagnes malveillantes, héberger des pages frauduleuses ou diffuser d’autres malwares. Avalanche n’était donc pas seulement un outil : c’était une infrastructure de commande et contrôle pensée pour encaisser les perturbations et repartir vite.

Il faut distinguer trois choses. Le malware infecte. Le botnet agrège et pilote les machines contaminées. Le serveur de commande et contrôle donne les ordres, comme un chef d’orchestre qui ne joue d’aucun instrument mais tient tout l’ensemble. Avalanche s’appuyait sur cette logique de pilotage, avec une architecture suffisante pour survivre à des coupures partielles.

| Élément | Rôle dans Avalanche |

| Machines infectées | Exécutent les ordres, envoient du spam, relaient des pages de phishing ou téléchargent d’autres charges utiles. |

| Commande et contrôle | Orchestre les campagnes et répartit les instructions vers les bots actifs. |

| Domaines et relais | Masquent l’infrastructure réelle, changent vite d’adresse et compliquent le blocage. |

Comment fonctionnait un botnet comme Avalanche ?

En pratique, une machine entre dans un botnet après une infection par pièce jointe piégée, faux logiciel, exploit ou lien frauduleux. Une fois compromise, elle contacte l’infrastructure de pilotage, récupère des ordres et devient une ressource exploitable à distance. Pour l’attaquant, c’est du calcul, de la bande passante et de la réputation IP loués par la force. Pour la victime, c’est souvent invisible au début.

Avalanche utilisait des techniques de résilience bien connues des opérateurs criminels : rotation de domaines, hébergement distribué, redirections rapides et mécanismes proches du fast-flux, c’est-à-dire une variation fréquente des adresses IP pour rendre le blocage plus pénible. Dit autrement, on ne coupe pas un réseau comme on débranche une prise. On le poursuit, on le filtre, on le piège.

Cette infrastructure servait à plusieurs usages :

- Spam massif pour pousser des campagnes commerciales frauduleuses ou servir de porte d’entrée à des attaques plus ciblées.

- Phishing via de fausses pages de connexion copiées sur des banques, services de messagerie ou plateformes de paiement.

- Diffusion de malwares en distribuant d’autres charges utiles, parfois spécialisées dans la fraude bancaire.

- Relais d’attaque pour masquer l’origine réelle du trafic et compliquer l’attribution.

Ce que les défenseurs voient, ce ne sont pas des “pirates brillants” au sens hollywoodien, mais une logistique : domaines, serveurs, relais, comptes compromis et flux à casser.

Comment Europol a-t-il démantelé le botnet Avalanche ?

Europol a coordonné une opération internationale visant à neutraliser l’infrastructure plutôt qu’à “arrêter Internet”. Concrètement, cela passe par la saisie ou la mise hors service de domaines, la redirection de certains flux vers des sinkholes DNS, la coupure de serveurs de commande et l’appui d’enquêtes judiciaires pour remonter les opérateurs.

Les communiqués et reprises de l’époque ont évoqué une action menée avec plusieurs services nationaux, sur plusieurs pays, et l’adossement à des mois d’investigation. Les chiffres les plus souvent cités parlaient de plusieurs centaines de serveurs neutralisés, de centaines de milliers de domaines et de quelques arrestations. Il faut rester prudent : selon les sources, les totaux varient, et tous les éléments publics n’ont pas été confirmés de manière identique.

- Saisie de domaines ou bascule vers des serveurs contrôlés par les autorités.

- Redirection DNS pour détourner le trafic malveillant vers des systèmes d’observation.

- Neutralisation des relais qui faisaient office de pont entre les bots et les opérateurs.

- Coordination judiciaire pour préserver les preuves et poursuivre les responsables.

Dans les équipes de réponse à incident, le résultat est très concret : les URL cessent de répondre, les chaînes de livraison tombent, les tableaux de bord criminels deviennent muets, et le trafic se met à échouer ou à pointer vers un vide contrôlé. C’est là que le démantèlement botnet devient mesurable.

Le vrai gain d’une opération de type Europol, ce n’est pas seulement la chute d’une marque criminelle. C’est la perte de la capacité à monétiser chaque machine compromise.

Que change vraiment le démantèlement d’Avalanche ?

La réponse courte : beaucoup, mais pas tout. Un démantèlement coupe l’infrastructure de pilotage, perturbe les campagnes et force les attaquants à reconstruire. En revanche, les machines déjà infectées peuvent rester compromises, surtout si personne ne les nettoie. Avalanche a donc été stoppé comme réseau opérationnel, pas effacé comme risque technique.

Cette nuance compte, car beaucoup de victimes croient à tort qu’une annonce de démantèlement équivaut à une vaccination générale. En réalité, les pirates peuvent relancer des variantes, réutiliser des infections résiduelles ou migrer vers d’autres infrastructures. La menace change de forme plus vite qu’elle ne disparaît.

| Ce qu’a fait Europol | Ce qui reste possible après coup |

| Couper des serveurs et des domaines | Des postes ou serveurs compromis restent infectés |

| Bloquer la chaîne de commande | Des campagnes similaires peuvent réapparaître sous d’autres noms |

| Retarder la monétisation | Les opérateurs réinvestissent parfois dans une nouvelle infrastructure |

Quels sont les impacts pour les victimes et les entreprises ?

Pour un particulier, l’impact le plus direct est souvent la baisse du risque à court terme, mais pas l’effacement du problème. Si la machine a servi de bot, elle peut encore héberger des restes de malware, des tâches planifiées, des extensions douteuses ou des identifiants compromis. Pour une entreprise, la conséquence est plus large : réputation, continuité d’activité, fuite de données et coûts d’investigation.

Dans un réseau de machines zombies, le danger n’est pas seulement l’envoi de spam. Une machine compromise peut aussi servir de point d’appui vers d’autres segments du réseau, d’hébergeur temporaire pour une page de phishing ou de rebond pour une campagne d’exfiltration de données. C’est un problème de confiance réseau, pas seulement de “virus” au sens ancien du terme.

Une équipe SOC ou un RSSI regarde alors trois choses : la portée de l’infection, la persistance et la remédiation. Si l’on ne coupe pas les accès, si l’on ne change pas les mots de passe exposés et si l’on ne surveille pas les connexions sortantes, le botnet revient par la porte de service.

Comment savoir si l’on a été victime d’un botnet ?

La bonne réponse, c’est qu’on ne le voit pas toujours tout de suite. Un botnet cherche justement à rester discret. Mais certains signaux reviennent souvent : une machine qui rame sans raison, des connexions réseau inconnues, des pics d’activité hors horaire, des alertes antivirus répétées ou des messages envoyés sans intervention de l’utilisateur.

Si le doute existe, il faut agir vite et dans le bon ordre. Isoler la machine réduit le risque de propagation. Lancer un scan avec un outil fiable permet d’identifier des artefacts évidents. Ensuite, on met à jour le système, on vérifie les comptes utilisés et on change les identifiants sensibles qui auraient pu être capturés.

- Déconnecter temporairement l’appareil du réseau si le comportement est anormal.

- Lancer une analyse complète avec l’antivirus ou l’EDR disponible.

- Contrôler les processus, tâches planifiées, services et extensions navigateur.

- Mettre à jour l’OS, le navigateur et les applications exposées.

- Changer les mots de passe critiques depuis une machine saine.

Comment se protéger contre les botnets ?

Il n’existe pas de parade magique. La protection contre botnet repose sur des gestes simples, mais tenus dans la durée. Chez les particuliers, les mises à jour automatiques, un antivirus actif, un pare-feu allumé et la prudence face aux pièces jointes restent la base. Oui, c’est moins sexy qu’un “produit révolutionnaire”. C’est aussi ce qui marche.

En entreprise, la logique est plus structurée : gestion des correctifs, segmentation du réseau, supervision des journaux, détection d’anomalies et sensibilisation des utilisateurs. Le maillon faible reste souvent l’humain, mais un bon cloisonnement réseau et une bonne visibilité transforment déjà une infection silencieuse en incident visible, donc traitable.

- Particuliers : mises à jour automatiques, authentification forte, navigation prudente, sauvegardes régulières.

- Entreprises : patch management, segmentation VLAN, filtrage DNS, supervision SIEM, règles de détection sur le trafic sortant.

- Équipes SOC : chasse aux indicateurs de compromission, corrélation des logs et vérification des communications vers des domaines suspects.

À retenir sur Avalanche et sa disparition opérationnelle

Le cas botnet Avalanche montre une chose très nette : dans la cybercriminalité moderne, l’infrastructure vaut autant que le malware. Couper les domaines et les serveurs d’un botnet, c’est casser la cadence, compliquer la monétisation et forcer les attaquants à repartir de zéro. Mais tant que des machines restent vulnérables, la partie n’est jamais vraiment terminée.

FAQ

Qu’est-ce qu’un botnet, en une phrase ?

Un botnet est un ensemble de machines compromises à distance, utilisées sans le consentement de leurs propriétaires pour envoyer du spam, relayer du phishing, distribuer des malwares ou lancer des attaques. Le cœur du système, c’est la commande et contrôle, qui donne les ordres aux appareils infectés.

Europol a-t-il supprimé définitivement Avalanche ?

Non, pas au sens absolu. L’opération a neutralisé l’infrastructure criminelle et perturbé fortement son activité, mais elle n’efface pas automatiquement les infections sur les appareils victimes. Un botnet démantelé peut laisser derrière lui des postes toujours compromis, qui doivent être nettoyés séparément.

Un particulier peut-il être infecté sans s’en rendre compte ?

Oui. C’est même le principe. Beaucoup de botnets cherchent à rester invisibles pour exploiter la machine en arrière-plan. Les signes existent, mais ils sont souvent discrets : lenteurs, trafic inhabituel, navigateur détourné, antivirus qui se réveille tard ou connexions inconnues vers l’extérieur.

Comment se protéger concrètement contre un botnet ?

La base est simple : mises à jour régulières, antivirus ou EDR actif, prudence face aux pièces jointes et liens suspects, sauvegardes, mots de passe solides et surveillance du trafic. En entreprise, il faut ajouter segmentation réseau, gestion des correctifs et supervision des journaux pour détecter tôt une compromission.