| 📌 | Définition : la sandbox de Microsoft Defender isole le moteur antivirus pour limiter l’impact d’un éventuel contournement de sécurité. |

| 💡 | Gain réel : vous renforcez la sécurité Windows sans transformer votre PC en bunker inutilisable. |

| 🧩 | Point clé : ne confondez pas Microsoft Defender Antivirus en bac à sable et Windows Sandbox, ce n’est pas la même fonction. |

| ⚙️ | Prérequis : Windows compatible, droits administrateur, virtualisation matérielle et composants de sécurité à jour. |

| 🛠️ | Méthode fiable : activer le paramètre attendu, redémarrer, puis vérifier l’état de Microsoft Defender et des protections associées. |

| 🧪 | Vérification : l’activation se confirme surtout par l’absence d’erreur, un redémarrage réussi et un Defender opérationnel. |

Activer la sandbox de Windows Defender : le guide complet pour sécuriser votre PC sans erreur

La sandbox de Windows Defender, plus exactement le bac à sable de Microsoft Defender Antivirus, sert à isoler certaines parties du moteur de sécurité dans un environnement cloisonné. L’idée est simple : si un composant est attaqué, l’attaquant ne récupère pas pour autant les clés du système. Ça change quoi ? Moins de surface d’attaque, moins de dégâts potentiels, et un Defender plus dur à bricoler par un malware.

À quoi sert vraiment la sandbox de Windows Defender ?

La réponse courte : à protéger le moteur antivirus lui-même. Microsoft Defender Antivirus analyse des fichiers, des scripts et des comportements potentiellement hostiles ; l’isoler réduit le risque qu’un code malveillant compromette le composant qui doit justement vous protéger. On parle ici d’un mécanisme interne de sécurité, pas d’une interface utilisateur brillante avec un gros bouton “ON”.

Ne pas confondre avec Windows Sandbox

Windows Sandbox est une mini-machine jetable pour ouvrir un fichier ou lancer un programme douteux sans salir votre installation. Le bac à sable de Windows Defender, lui, protège l’antivirus de l’intérieur. Le premier est une fonction visible pour l’utilisateur ; le second est un mécanisme de défense intégré. Même mot, usage différent. Le mélange des deux explique la moitié des tutoriels flous qu’on croise en ligne.

| Fonction | But | Activation | Résultat concret |

|---|---|---|---|

| Microsoft Defender en bac à sable | Isoler le moteur antivirus | Variable système + redémarrage | Réduction du risque de compromission |

| Windows Sandbox | Ouvrir un fichier ou un logiciel dans un environnement jetable | Fonction facultative Windows | Test sans impact sur le PC principal |

« L’isolation ne supprime pas le risque. Elle réduit surtout les conséquences quand quelque chose passe au travers. »

La sandbox de Windows Defender est-elle disponible sur votre PC ?

Oui, mais pas sur n’importe quel Windows ni n’importe quelle machine. Le point bloquant est souvent la compatibilité logicielle ou matérielle, pas votre niveau technique. Avant d’essayer d’activer quoi que ce soit, vérifiez la version de Windows, les droits administrateur et la virtualisation matérielle dans le firmware. Sinon, vous allez simplement courir après une option qui n’a aucune raison d’apparaître.

Version de Windows et édition installée

Pour le bac à sable de Microsoft Defender, on regarde d’abord la génération du système et son niveau de mise à jour. Windows 10 et Windows 11 ne se comportent pas exactement pareil, et les fonctions visibles dans l’interface peuvent varier selon votre édition. En revanche, ne confondez pas cela avec Windows Sandbox, souvent réservé à des éditions Pro, Enterprise ou Education.

Prérequis techniques à contrôler

- Virtualisation activée dans le BIOS/UEFI, sinon l’isolation matérielle n’est pas exploitable correctement.

- Droits administrateur pour modifier un paramètre machine et redémarrer proprement.

- Windows à jour, car les corrections de sécurité et de compatibilité comptent plus qu’un “truc” trouvé sur un forum.

- Microsoft Defender actif, avec la protection en temps réel et la protection contre les altérations conservées.

| Prérequis | Ce qu’il faut vérifier | Ce que vous devez obtenir |

|---|---|---|

| Windows supporté | Version récente de Windows 10/11 | Les composants de sécurité sont exposés correctement |

| Virtualisation | Option activée dans le BIOS/UEFI | Isolation matérielle disponible |

| Compte admin | Droits élevés pour la modification système | Activation appliquée au niveau machine |

| Microsoft Defender | Protection en temps réel et contre les altérations | État de sécurité cohérent après redémarrage |

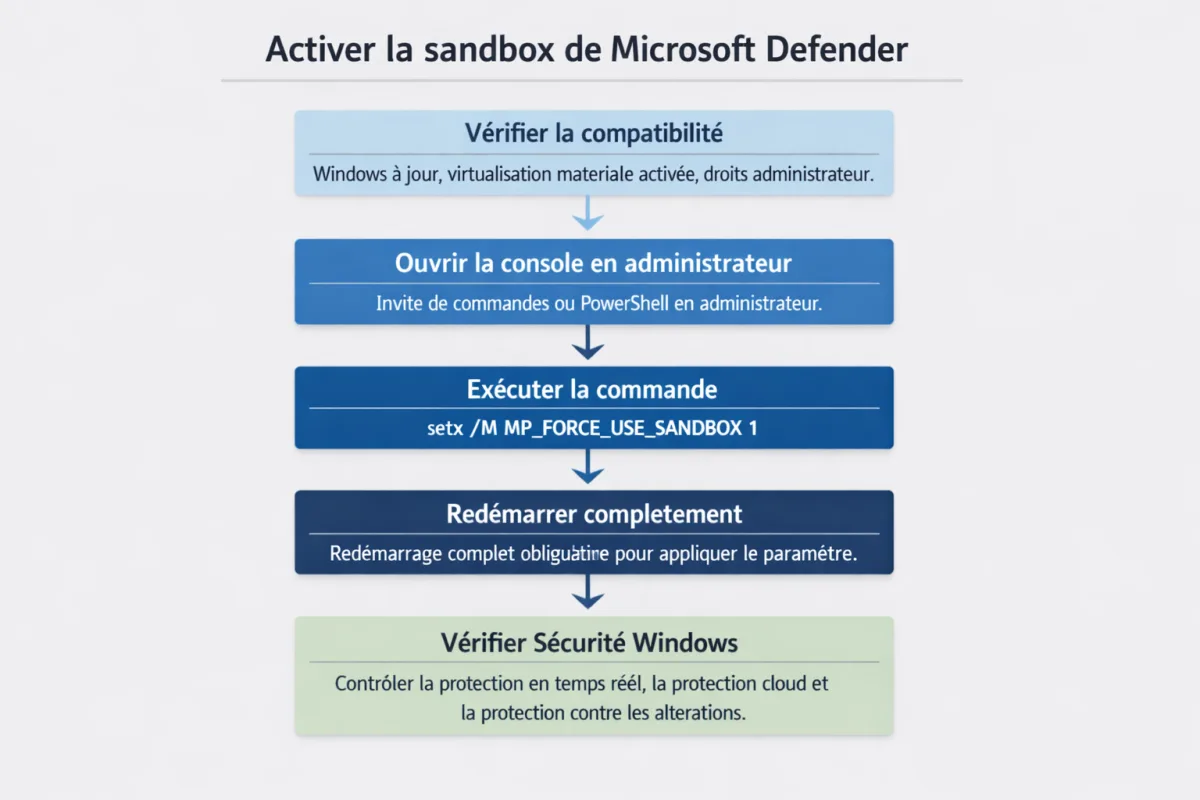

Comment activer la sandbox de Windows Defender pas à pas ?

La méthode la plus simple consiste à forcer le mode sandbox via une commande système, puis à redémarrer. C’est la voie la plus fiable quand le support est présent mais que le mécanisme n’est pas encore explicitement utilisé. Si votre PC est compatible, l’opération est rapide. Si ça bloque, le message d’erreur vous dira surtout qu’un prérequis manque.

- Ouvrez l’invite de commandes ou PowerShell en administrateur.

- Saisissez la commande suivante :

setx /M MP_FORCE_USE_SANDBOX 1 - Fermez la console, puis redémarrez complètement le PC.

- Rouvrez Windows Security et vérifiez que Microsoft Defender reste actif sans alerte.

- Contrôlez les protections complémentaires : protection en temps réel, protection cloud et protection contre les altérations.

« Une configuration de sécurité, si elle n’est pas redémarrée, n’est souvent qu’une promesse dans une fenêtre de terminal. »

Après le redémarrage, ne cherchez pas forcément un gros voyant “sandbox activée”. Ce n’est pas un jouet à LED. Le bon réflexe consiste à vérifier que Defender s’exécute normalement, que les notifications de sécurité restent cohérentes et que les paramètres de protection n’ont pas été désactivés par un conflit de stratégie ou de version.

Vérification pratique sans prise de risque

Pour un contrôle simple, ouvrez Sécurité Windows, puis regardez si la protection en temps réel est bien activée. Si vous voulez aller plus loin, utilisez PowerShell pour interroger l’état de Defender avec Get-MpComputerStatus. Vous ne verrez pas toujours un champ “sandbox” explicite, mais vous confirmerez l’état général du moteur de protection.

- Un fichier de test comme EICAR permet de valider la réaction antivirus sans risque réel.

- Le temps d’ouverture de Windows Security doit rester normal, pas exploser pour rien.

- Un message d’erreur au redémarrage signale souvent un souci de virtualisation ou de stratégie.

Pourquoi l’option n’apparaît-elle pas ?

Dans la vraie vie, l’absence d’option vient rarement d’un bug spectaculaire. C’est souvent une version de Windows trop ancienne, une virtualisation désactivée, un composant Defender neutralisé par une politique locale, ou tout simplement une confusion avec Windows Sandbox. Si vous êtes sur une machine familiale ou bridée par l’administrateur, certaines fonctions ne seront pas exposées.

« Si la fonctionnalité n’apparaît pas, regardez d’abord les prérequis avant d’accuser Windows. Il est souvent plus cohérent qu’on ne le croit. »

Les causes les plus fréquentes

- Virtualisation désactivée dans le BIOS/UEFI.

- Version Windows insuffisante ou non mise à jour.

- Stratégie d’entreprise qui bloque certains réglages de sécurité.

- Mauvais produit visé : vous cherchiez Windows Sandbox, pas la sandbox de Defender.

Les corrections rapides

- Vérifiez votre version avec

winver. - Activez la virtualisation dans le firmware si elle est coupée.

- Lancez Windows Update et redémarrez.

- Contrôlez que Microsoft Defender n’est pas remplacé ou désactivé par un autre antivirus.

Comment renforcer la sécurité autour de la sandbox ?

La sandbox de Defender n’est pas une baguette magique. Elle fonctionne mieux quand tout l’écosystème de sécurité Windows est cohérent. Si vous laissez la protection en temps réel désactivée, si vous ignorez les mises à jour ou si vous coupez la protection contre les altérations, vous affaiblissez le dispositif global. Et là, oui, vous laissez des ouvertures inutiles.

Les protections à garder activées

- Protection en temps réel pour bloquer les menaces au moment où elles apparaissent.

- Protection cloud pour enrichir la détection sur les menaces connues et émergentes.

- Protection contre les altérations pour empêcher les changements non autorisés dans la sécurité Windows.

- Windows Update pour corriger les failles et garder la compatibilité.

Cas concret : si vous recevez un fichier ZIP douteux, le bon réflexe n’est pas de le lancer directement “pour voir”. Ouvrez-le d’abord dans un environnement isolé, ou au minimum vérifiez son comportement avec les protections Defender actives. Ce n’est pas de la paranoia ; c’est juste éviter de transformer un test en incident.

Que faire si la fonctionnalité ne démarre pas ?

Si la commande a bien été saisie mais que rien ne change après redémarrage, le problème vient presque toujours de la virtualisation, d’un conflit logiciel ou d’une édition de Windows limitée par sa politique de sécurité. Inutile de forcer dix fois la même commande : il faut identifier le verrou, puis corriger le bon niveau. C’est plus rapide et moins sale.

Dépannage ciblé

- Redémarrage complet : indispensable après la commande, pas négociable.

- Conflit avec Hyper-V ou un hyperviseur : certains paramètres de virtualisation se marchent dessus.

- Antivirus tiers : ils peuvent perturber les protections natives de Windows.

- Stratégie locale ou entreprise : l’option peut être masquée ou réappliquée à chaque connexion.

Sur une machine de référence, le test le plus utile reste simple : activer le paramètre, redémarrer, vérifier l’état de Microsoft Defender, puis lancer un contrôle de sécurité standard. Si le système reste stable et que les protections sont actives, vous avez gagné le vrai combat : une configuration propre, pas une case cochée pour la photo.

Points clés à retenir

- Le bac à sable de Defender isole le moteur antivirus, pas vos fichiers.

- Windows Sandbox et Microsoft Defender sandbox sont deux fonctions différentes.

- La virtualisation matérielle et les droits administrateur comptent vraiment.

- La commande

setx /M MP_FORCE_USE_SANDBOX 1doit être suivie d’un redémarrage. - Si l’option n’apparaît pas, vérifiez la version de Windows et les stratégies de sécurité.

- Gardez la protection en temps réel, la protection cloud et la protection contre les altérations activées.

Conclusion

Si vous voulez activer la sandbox de Windows Defender sans vous perdre dans le jargon, retenez ceci : vérifiez d’abord la compatibilité, appliquez la commande administrateur sur une machine à jour, redémarrez, puis contrôlez l’état de Microsoft Defender. Le gain n’est pas spectaculaire visuellement, mais il est réel en matière d’isolation et de sécurité Windows.

FAQ : les questions les plus fréquentes sur la sandbox de Windows Defender

Est-ce activé par défaut ?

Pas forcément de manière explicite. Sur un système compatible, le mécanisme peut être présent sans qu’un interrupteur évident soit affiché dans l’interface. La vérification passe surtout par l’état des protections Defender et par la compatibilité de la machine.

Faut-il Windows 11 Pro ?

Non, pas pour le bac à sable de Microsoft Defender. Vous pensez peut-être à Windows Sandbox, qui relève d’une autre fonctionnalité. Ici, le point critique est la compatibilité du système et la virtualisation matérielle.

Est-ce la même chose que Windows Sandbox ?

Non. Windows Sandbox sert à exécuter un programme dans une session jetable. La sandbox de Defender protège le moteur antivirus lui-même via l’isolation. Même philosophie, usage distinct.

Est-ce que cela protège à 100 % ?

Non. Aucune brique de sécurité ne garantit un zéro risque absolu. La sandbox réduit la portée d’une attaque, mais elle doit rester associée aux mises à jour, à la protection en temps réel et à une hygiène de base cohérente.